Introducere în Instrumentele de securitate cloud

Securitatea computerelor cloud se referă la un set larg de tehnologii care controlează, utilizează și protejează aplicațiile de date virtualizate, IP-ul său unic, serviciile și infrastructura integrată de cloud computing. Este o subunitate de securitate a computerului, securitate de rețea și mai mult în securitatea informațiilor. Problemele de securitate sunt asociate cu unitatea cloud. Organizațiile folosesc tehnologia cloud în scopuri variate și fiecare model are caracteristici unice. Diversul model de servicii de cloud este Software-ul ca serviciu, Infrastructura ca serviciu și Platforma ca un serviciu care este implementat în oricare dintre cloud-urile private, publice, hibride și comunitare. Problemele de securitate se încadrează în două mari categorii, o problemă se confruntă cu furnizorii de cloud și celelalte probleme se confruntă cu clienții. În acest articol, vom discuta în detaliu unele dintre instrumentele importante de securitate în cloud.

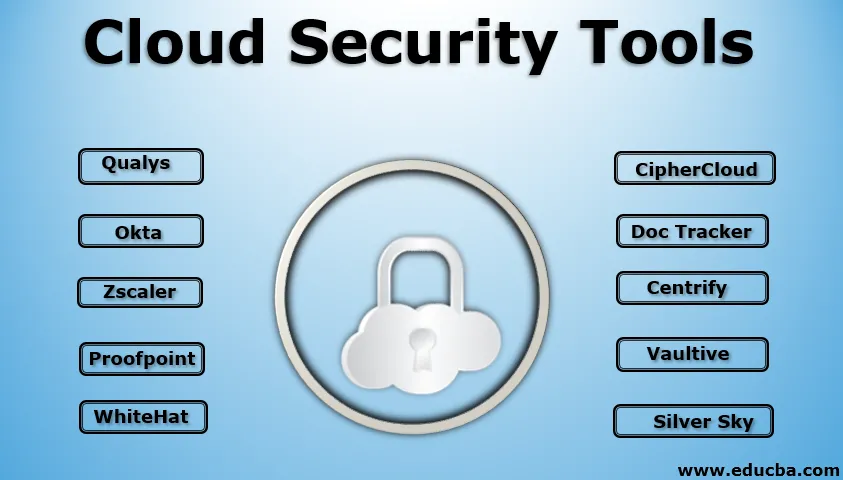

Instrumente de securitate în cloud de top

Mărimea companiei nu este o problemă când vine vorba de securitate. Chiar și telefonul mobil are multe parole și blocări de model pentru a proteja datele utilizatorului. Hackerii sunt răspândiți în fiecare loc pentru a prinde datele ori de câte ori există un firewall slab. Deci securitatea este prima obligatorie care trebuie verificată periodic. Iată câteva instrumente de securitate care sunt promițătoare și potrivite pentru buzunar pentru a fi instalate pe sistemele hardware și software.

1. Qualys

Instrumentele Qualys instalate pentru verificarea oricărei amenințări și securizarea dispozitivelor și aplicațiilor web și a paginilor web prin soluții cloud. Organizația analizează orice atac malware și se asigură că nimic nu este afectat de datele sau sistemul Utilizatorului. Dacă găsește vreun atac, afișează pașii necesari pentru a rezolva problemele și scanează din nou toate paginile web și aplicațiile pentru a le face clar și să funcționeze eficient. Qualys produce un firewall doar pentru cloud pentru a proteja paginile web de orice amenințare.

2. Securitate WhiteHat

Securitatea WhiteHat își propune să protejeze site-urile utilizatorilor de la nivelul rădăcinii, care include procesul de codificare. Acest instrument este disponibil ca un pachet de pachete cu încorporate cu cinci aplicații diferite. Prima aplicație este utilizată pentru a proteja paginile web și codarea. A doua aplicație ajută la identificarea problemelor detectate înainte de lansarea site-ului web în timpul timpului său pre-producție. O altă aplicație ajută utilizatorul să verifice eventualele probleme majore din mediul live. A patra aplicație permite utilizatorului să acceseze paginile web chiar și prin găuri atunci când este detectat orice plasture. Cea mai importantă acționează ca un braț de cercetare și vă oferă alarma cu informații actualizate pe rețeaua de securitate a utilizatorilor.

3. Okta

Okta se concentrează pe managementul identității cu privire la orice persoană care se conectează și care este motivul pentru care se conectează. Deține deja bazele de date ale angajaților care se conectează zilnic pentru controale de sănătate de bază și controale de performanță, apoi are detalii despre clienți, furnizori de servicii cloud, clienți terți. Știe despre persoanele care lucrează la backends și accesul orientat spre oameni. Acesta ajută utilizatorul să gestioneze aplicațiile include aplicații Google, forță de muncă, zi de muncă, suită Microsoft Office 365. De asemenea, poate urmări acordurile de confidențialitate a datelor, butoanele de conectare și tablourile de bord de conectare.

4. Proofpoint

Un Proofpoint este un instrument care se concentrează doar pe e-mail, care este automat generat din orificiul săptămânal de pe sisteme, ceea ce este un loc ușor pentru hackerii să intre. Acesta previne nu numai datele primite, dar asigură și fiecare unitate de date care iese. Ajută la prevenirea pierderilor de date. De asemenea, funcționează la criptarea și decriptarea procesării de date și a fluxului de date.

5. Zscaler

Este produsul din rețeaua cloud direct, care este aplicat pentru o implementare ușoară din punct de vedere al costurilor și ușor decât metodele antice de securitate. Produsul companiei Zscaler protejează sistemele împotriva atacurilor amenințate avansate prin monitorizarea și controlul traficului care intră și iese din rețeaua de utilizatori, care acționează ca un post de verificare. De asemenea, securizează și monitorizează telefonul mobil cu un tablou de bord pentru aplicații mobile online speciale.

6. CipherCloud

CipherCloud este o aplicație folosită pentru securizarea tuturor celorlalte servicii și produse, cum ar fi aplicații Google, servicii web Amazon, Chatter, Office 365. Acesta asigură protejarea datelor prin criptare, monitorizare regulată a traficului și scanare antivirus.

7. Doc Tracker

Doc Tracker este prezent în partea de sus a stratului de securitate care împărtășește fișierele de la Box și Office 365. Utilizatorul ar trebui să aplice un strat de securitate deasupra fișierelor, dacă uită să facă acest lucru, oricine îl poate citi, edita și controla. aceasta. Doc Tracker se concentrează pentru a preveni documentele de acest tip de scenariu. Acesta permite utilizatorului să afle despre cealaltă persoană care va accesa fișierul care este partajat. Dacă încearcă să se ocupe de limitele sale, utilizatorul poate relua fișierul făcând clic pe „descărcarea”

8. Centrificați

Centrify urmărește gestionarea identității în mai multe aplicații și dispozitive. Principalul obiectiv este de a face ca utilizatorii, angajatorii, clienții să arate ca o zonă centrală pentru a fi vizionați și accesați prin politicile companiei. Dă o alarmă atunci când o persoană încearcă să se conecteze din software-ul cloud premiză sau din aplicațiile cloud. Este un produs special care funcționează pentru Samsung Knox, care are un plus de caracteristică software de protecție. Acest produs permite singurul proces de conectare.

9. Vaultive

Vaultive acționează ca un proxy de rețea transparent care se află între ciberspațiu și rețea fără niciun echipament prefață. Înainte de a utiliza serverele bazate pe cloud, nu vă așteptați ca compania să ofere securitatea completă pentru fișierele și datele utilizatorului, în loc de practică pentru a proteja datele proprii prin criptare înainte de a intra pe servere. Criptează cîteva date ieșite din Office 365 înainte de a intra în rețele și aplicații

10. Cerul de argint

Trebuie să fie un singur ghișeu de utilizator pentru securitatea bazată pe cloud. Oferă monitorizare prin email și protecție de rețea. Promovează utilizatorul pentru a deveni client al acordului HIPAA și PCI. Acest client major reglementează politicile companiei și informațiile medicale și plățile online ale unei întreprinderi, oferind sisteme puternice de securitate multistrat.

Concluzie

Acesta este motivul pentru care securitatea ca serviciu trebuie să fie implementată și utilizată eficient în rețea pentru a preveni orice scurgere de date, pierderi de date și blocare de date de la hackeri.

Articole recomandate

Acesta este un ghid pentru Instrumentele de securitate cloud. Aici vom discuta despre diferitele instrumente de securitate cloud care sunt promițătoare și prietenoase pentru instalarea pe sistemul hardware și software. Puteți, de asemenea, să parcurgeți alte articole conexe pentru a afla mai multe-

- Probleme de securitate IoT

- Instrumente gratuite de analiză a datelor

- Principiile securității cibernetice

- Instrumente de testare a regresiei

- Dispozitive firewall

- Tipuri de cipher

- Tipuri de cloud computing